Ovaj blog će ispričati četiri priče koje su, samo naizgled, međusobno nepovezane. Priče su o časti i poštenju, zatim o onima koji nisu imali prilike da postanu „pošteni nalazači", zlonamernom hakeru koji se previše zaneo i upao u „medenu zamku" i o tome kako sila akcije inicira silu reakcije.

Priča prva: Čast i poštenje pre svega

Priča prva: Čast i poštenje pre svega

Nedavno je objavljena vest da je Milanko Obućina iz Sjenice vratio 4.200 evra, koje je pronašao, iako živi u siromaštvu, odbio čak nagradu za svoje poštenje. Milanko je postao junak javnosti. Nadam se da njegov gest neće ostati usamljen. Evo vesti koja je bila na B92, kao i na na RTS-u.

Priča druga: Njima se nije dalo da postanu pošteni nalazači

Ili "pošteni", zavisi od toga šta bi uradili kad se dokopaju tuđeg novčanika. Skrivena kamera u Loznici, verovatno amaterska. Vezali su novčanik silkom i "bacili" ga na ulicu. Mnogi su se upecali i posegnuli sa tuđim novčanikom.

Priča treća: Haker koji se previše zaneo

Džon je haker, ali od one vrste koja voli da napada tuđe računare i mreže. Uživa u tome. On svake večeri stavi svoj crni šešir i krene u osvajanje. Noć je njegovo vreme, a on osvaja široka Internet prostranstva iz mira i tišine svoje sobe. Prvo je to bilo iz znatiželje, pa iz obesti i želje da se hvali pred prijateljima i devojkama, a onda mu je to postao „posao". Davno je naučio sve o Internetu i bio najbolji u kraju u "pozajmljivanju lozinki", provaljivanju u tuđe sisteme. Krao je lozinke, hvalio se drugarima da može da "uđe u bilo čiji kompjuter". Bio je glavni frajer među devojkama na faksu, baja među drugarima - barem tako je mislio. Nebrojeno puta je i uspevao, namamljivao ljude na četu, fejsbuku, slao im mailove na koje su se oni jadni pecali, njuškao po mreži, slao drugima trojance i programe koji beleže svaki otkucaj na tastaturi i šalju mu i puno toga još...

Jedne večeri je osvajao posebnu tvrđavu. Namerio se na jednu vrlo interesantnu farmu servera na Internetu. Izučavao ih je mnogo nedelja, skenirao portove, proučio šta ima od informacija na Internetu o njima, saznao dosta o firmi, ljudima, njihovoj mreži, softveru. Par večeri pre toga je uočio i da postoji mesto gde će moći da se "ušunja". Jedan od njihovih firewalla i jedan server su bili slabo zaštićeni. Baš se čudio kako im je to promaklo. "Mora da su bili lenji ili su jednostavno zaboravili da stvari malo bolje podese i zategnu" - pomislio je Džon.

Njegov cilj je bio da dođe do mesta gde se čuvaju podaci o korisničkim računima, a bilo bi super da nekako uzme neku datoteku ili bazu sa brojevima kartica, pošto je otkrio da se ta firma bavi elektronskom trgovinom.

Te večeri sve je išlo kao po loju. Uspeo je za kratko vreme da pristupi serveru koji je bezecovao pre nekog vremena. Bio je u pravu. Ti njihovi administratori izgleda spavaju na poslu, kad su mogli tako glupo da postupe i ostave "vrata otškrinuta". Čudio se i likovao u isto vreme. Promrmljao je sebi u bradu zadovoljno: "Ha, ha... koji paceri" i slavodobitno se nasmejao. Došao je do servera na kome je bilo dosta toga interesantnog. Nešto je mirisalo na bazu podataka. "Pazi kako se baza zove CCards. Hm.. da li je moguće das u stavili i ime tako da ne moram puno da se mučim?"

Izgleda da jesu. Uspeo je da "prevuče" nekoliko fajlova do svog računara. Otvorio je i povezao neke od podataka. Zamisli, stvarno brojevi kartica, imena, adrese, datumi isticanja, čak i CVV kodovi... Super, pomislio je. Oni nisu ni čuli za PCI DSS Standard i Compliance. Malo je još procunjao po računarima firme u koju se virutelno ušunjao. Poskidao je još neke fajlove. Nije baš znao šta je u njima, neke čudne ekstenzije i formati, ali nema veze, pomislio je. Neka se nađe. Razmišljao je i da im ostavi neku pogrdnu poruku i stavi do znanja da je bio "u poseti", ali se ipak uzdržao. Ipak je on postao ozbiljan haker i ne ostavlja tragove.

Pred zoru je otišao da spava. Bio je vrlo zadovoljan. Zaspao je zadovoljno razmišljajući o tome šta će sve da pokupuje sutra čim se probudi karticama koje je upravo pronašao.

Najedanput čuo je zvonjenje na svojim vratima. Nije znao da li mu se pričinjava u snu ili je stvarno. Kako je zvonjenje bilo uporno, dogegao se do vrata i video ljude koji su prema špijunki pokazivali svoje legitimacije. Policija, FBI...

Grozničavo je razmišljao: Kako, zašto? Kako su provalili... Kroz glavu mu je sinula reč Honeypot.

Upao je u zamku, ćup sa medom, zalepio se za mamac, a da nije bio svestan. Ta odškrinuta vrata za ulazak u računarski sistem velike firme su bila zamka...

Honeypots ili slatke zamke

Kako uhvatiti zlonametne hakere koji su sa one strane i bave se nečasnim radnjama na Internetu? Pa nije lako, ali postoje načini i za to. To je večita igra nadmudrivanja. Jedan od načina je: postaviti mamac ili zamku kojoj ni oni neće moći da odole. Te zamke se obično zovu honeypots.

U računarskoj terminologiji, honeypot je zamka koja je postavljena da otkrije, odvrati ili na neki drugi način spreči pokušaje neovlaštenog korištenja informacionih sistema. Može se sastojati od račuara, podataka, sajta koji izgleda kao deo mreže, ali je, u suštini, izolovan, zaštićen, nadziran, a deluje tako kao da sadrži informacije ili resurse koji mogu biti intersantni i značajni za napadače.

U računarskoj terminologiji, honeypot je zamka koja je postavljena da otkrije, odvrati ili na neki drugi način spreči pokušaje neovlaštenog korištenja informacionih sistema. Može se sastojati od račuara, podataka, sajta koji izgleda kao deo mreže, ali je, u suštini, izolovan, zaštićen, nadziran, a deluje tako kao da sadrži informacije ili resurse koji mogu biti intersantni i značajni za napadače.

Honeypot je resurs informacionog ili računarskog systema, čija vrednost leži u neovlaštenoj ili nedozvoljenoj upotrebi tog resursa. U bukvalnom prevodu, honeypot je ćup ili posuda sa medom. Honey je med, a pot je lonac, ćup.

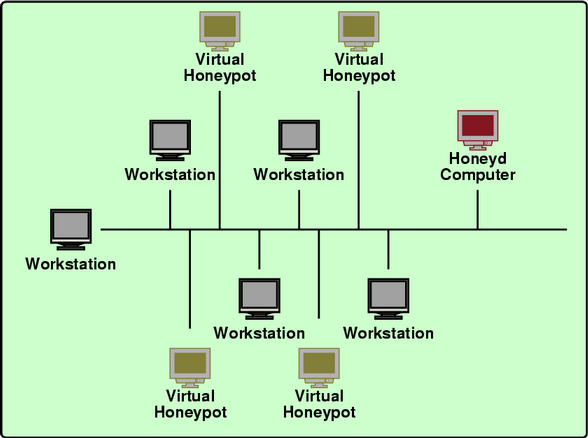

Honeypot je vrsta zamke ili mamac koji se koristi da se otkriju hakerski napadi ili da se prikupe uzorci zlonamernog koda. Postoje različite vrste ovih zamki. Neki se sastoje od mašina povezanih na mrežu da uoče i prikupe uzorke zlonamernog koda, dok drugi obezeđuju lažne mrežne usluge (npr. Web serveri) sa ciljem da zabeleže podatke u dolaznim napadima. Honepotovi se često koriste od strane stručnjaka za bezbednost da bi se prikupili podaci tekućim opasnostima i napadima, ali takođe i od strane različitih agencija i institucija specijalizovanih za bezbednost računarskih sistema i mreža i informacionih sistema.

Prednosti primene honeypot-ova

Honeypotovi imaju niz prednosti u pogledu praćenja napada i beleženja događaja vezanih za napade. Neke od njih su:

• Skupljaju malu količinu podataka, ali su skupljeni podaci od velike važnosti. Fokusirani su samo na zlonamernu aktivnost i, prema tome smanjunu šum tj. skupljaju male i sasvim ciljane grupe podataka koji su od velike važnosti za istraživanje ciljanog napada. Time se pojednostavljuje i skraćuje vreme otkrivanja i analize zlonamerne aktivnosti.

• Relativno nova tehologija i taktika dizajnirana da prikupi informacije o novim vrstama napada, koje ranije nisu korištene ili viđene.

• Mininalni resursi su potrebni da se implementira honeypot. To može biti jedan računar ili veoma mala grupa računara i drugih uređaja.

• Informacije koje se prikupe primenom ove taktike ponekad se teško mogu prikupiti drugim metodama i tehnikama.

• Jednostavnost - koncept je vrlo jednostavan. Bitno je da su honepot-ovi postavljeni elegannto i da privuku zlonamernu aktivnost. Takođe, bitno je da postoje dobri mehanizmi beleženja (logovanja) događaja.

Nedostaci

Kao i druge tehnologije, honepot-ovi imaju svoje slabosti. To je zato što oni ne zamenjuju nijednu tekuću tehnologiju, ali rade sa postojećim tehnologijama. Možemo reći da su nedostaci:

• Ograničen pogled - Honepot-ovi mogu da skupe podatke samo o aktivnosti koje direktno interreaguje sa njima i neće biti u stanu da skupe podatke o napadima na druge sisteme, ako ne dođe do interakcije sa hinepot-om.

• Rizik - kao i ostali sistemi, i honepot-ovi nisu imuni na rizik. Postoji opasnost da ih preuzmu tj. njima ovladaju loši momci. U tom slučaju oni mogu da posluće kao baza za napade na druge sisteme.

Postoje različiti tipovi honeypotova. Dele su u dve opšte kateorije:

- Honepotovi sa niskim stepenom interakcije. Primeri su Honeyd, i KFSensor

- Honepotovi sa visokim stepenom interakcije. Primeri je Honeynet

Nešto više na temu honeypotova i korisnu listu komercijalnih i open source honeypot-ova možete naći na Honeypot Solutions stranici.

Napomena: Honeynet projekat je ponovo prihvaćen da učestvuje na Google Summer of Code (GSoC 2011).

Priča četvrta: Sila akcije izaziva i silu reakcije

Ovih dana je aktuelna priča o tome kako je internacionalna hakerska grupa Anonymous ratovala i dalje ratuje sa firmom HBGary. Kažu da je firma HBGary pokušala da napravi "mapu" ove hakerske grupe i poveže virtuelne identitete članova grupe sa njihovim stvarnim identitetima u realnom svetu. To je izazvalo ozbiljnu reakciju hakerske grupe Anonymous, koja je uspela da dođe do mnogih poverljivih podataka i objavih ih na Internetu. O tome možda u nekom od narednih blogova.

Napomena: Priča treća je izmišljena radi uvoda u temu honeypotova i nema nikakve veze sa stvarnim događajima.

Blogovi autora

- Ransomware: prevencija i oporavak (31)

- 111: A sad adio (60)

- Kreativnost, sloboda izražavanja i odgovornost (110, 10) (187)

- Struka i stručnjaci (610)

- Prepoznavanje talenta (429)

- Borba protiv virusa (28)

- Lažiranje glasa i plaćanje (60)

- Kartica, PIN (121)

- Pokuš.AI Lab (8)

- Prvi milion (150)

- Dejana za predsednika (50)

- Startap - gde? (293)

- Talenti i oglasi za posao (66)

- Najviše dobijate kada dajete (60)

- Veštačka inteligencija: zebnja ili nada? (333)

- Šta biste uradili sa milion evra? (344)

- Predizborna anketa (306)

- Da li si ti BOT? (35)

- Slučajnost i predviđanje budućnosti (228)

- Korisna zabava (72)

Najnovije VIP blogeri

- And Finally... Bistriji ili Tuplji Čovek Biva Kad…

Colin_bgd - Dok sedim u hotelu Moskava čekam Rezoluciju

natasa_tasic_10 - еx lex

Черевићан - Idemo dalje

Milan Novković - Sudija svira kraj

angie01 - Važno obaveštenje

B92 - BlogB92@yahoo.com

Spiridon - Krvarimo i dalje

natasa_tasic_10 - Zaboravljene dive: Pesme o životu iza kulisa

Spiridon - cuje se odjek koraka

angie01

Najnovije blogeri

- BUKVALNI RAZLOG ZA NEIZLAŽENJE NA "IZBORE"!

Filip Mladenović - DUB PUB: Watch On Your Step

docsumann - ŽUTA OSA (10/24)

horheakimov - MINISTARSTVO DRŽAVNE UJDURME!

Filip Mladenović - ŽUTA OSA (9/24)

horheakimov - DUB PUB: No More Time For A Regular Failure

docsumann - DUB PUB: What I Know

docsumann - DUB PUB: Bilo je to davno...

docsumann - Дежуловић за сиромашне

omega68 - DUB PUB: Everyday Is A War...for Tomorrow

docsumann

Arhiva

Kategorije aktivne u poslednjih 7 dana

- In memoriam (3)

- Budućnost (2)

- Eksperimenti u blogovanju (2)

- Zabava (2)

- Društvo (2)

- Život (1)

- Politika (1)

- Životni stil (1)

- Literatura (1)

- IT (1)